Elternschaft im digitalen Zeitalter kann eine ziemliche Herausforderung sein. Mit dem Einzug der Technologie sind Kinder einer Welt voller Informationen ausgesetzt, die sie mit ihren Fingerspitzen erreichen. Wie kann man sie vor den Gefahren schützen, die im Internet lauern? Das ist der Punkt iKeyMonitor kommt ins Spiel! Ich habe diese App persönlich getestet, und hier ist mein vollständiger Bericht über den Dienst, der darauf abzielt überwachen, Kontrolleund schützen die Online-Aktivitäten Ihrer Kinder.

Klicken Sie für iKeyMonitor Jetzt kaufen

iKeyMonitor ist eine vielseitige Überwachungs-App, die ein kostenloses Abo anbietet, kein Rooting des Geräts erfordert, Fotos verfolgt und kompatibel mit iOS und Android. Es gibt einige Einschränkungen, z. B. fehlende oder eingeschränkte Funktionen und eine mögliche Batterieentladung. Erweiterte Funktionen sind über erschwingliche Add-ons erhältlich.

iKeyMonitor bietet ein kostenloses Paket mit grundlegenden Funktionen und erschwingliche Add-ons für fortgeschrittene Anforderungen, die eine flexible Anpassung an die Bedürfnisse der Nutzer ermöglichen.

✅ Erweiterte Funktionen des iKeyMonitor, einschließlich Anrufaufzeichnung und Geo-Fencingerfordern kein Rooting oder Jailbreaking des Zielgeräts, ein großer Vorteil gegenüber anderen Überwachungsanwendungen.

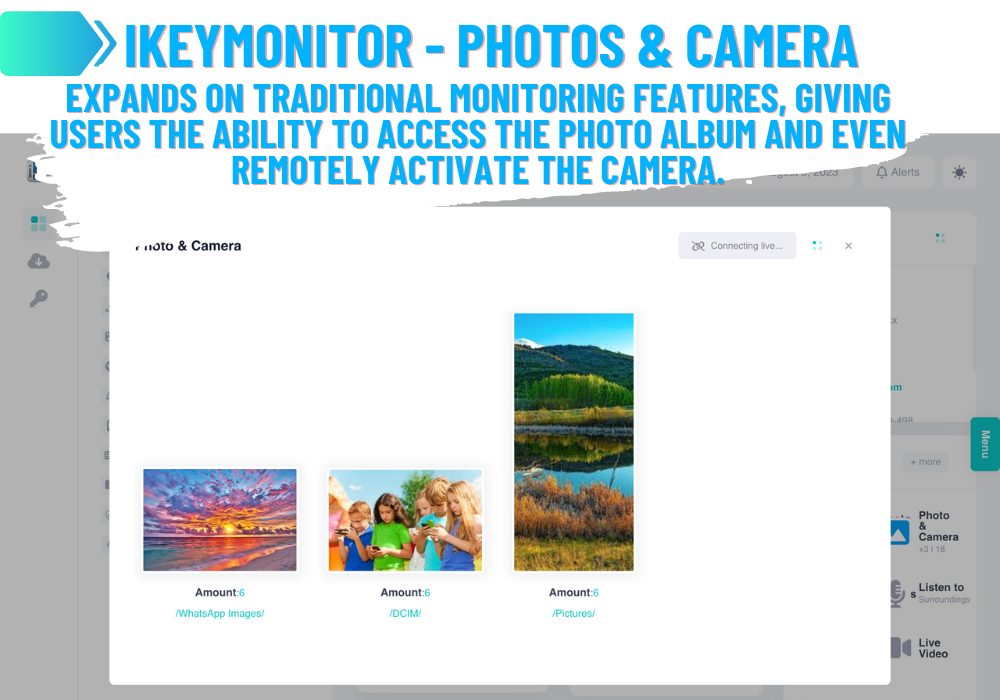

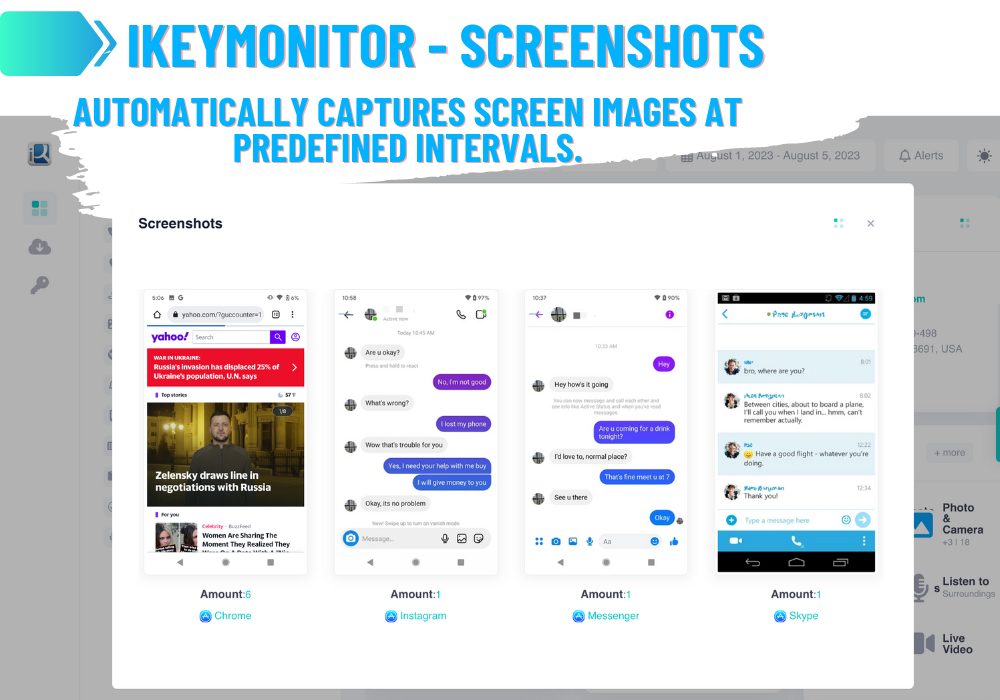

Die App verfügt über starke Foto- und Screenshot-Überwachungsfunktionen, die einen umfassenden Einblick in die Aktivitäten des Zielgeräts ermöglichen.

Einige Funktionen, wie der Zugriff auf den Webverlauf, die Verfolgung der Bildschirmzeit und bestimmte Social Media MonitoringAußerdem kann die App dazu führen, dass der Akku des Zielgeräts schnell entladen wird.

Das iKeyMonitor ist kompatibel mit beiden iOS und Androidselbst ältere Versionen, und bietet eine umfassende Überwachungslösung für verschiedene Gerätekonfigurationen.

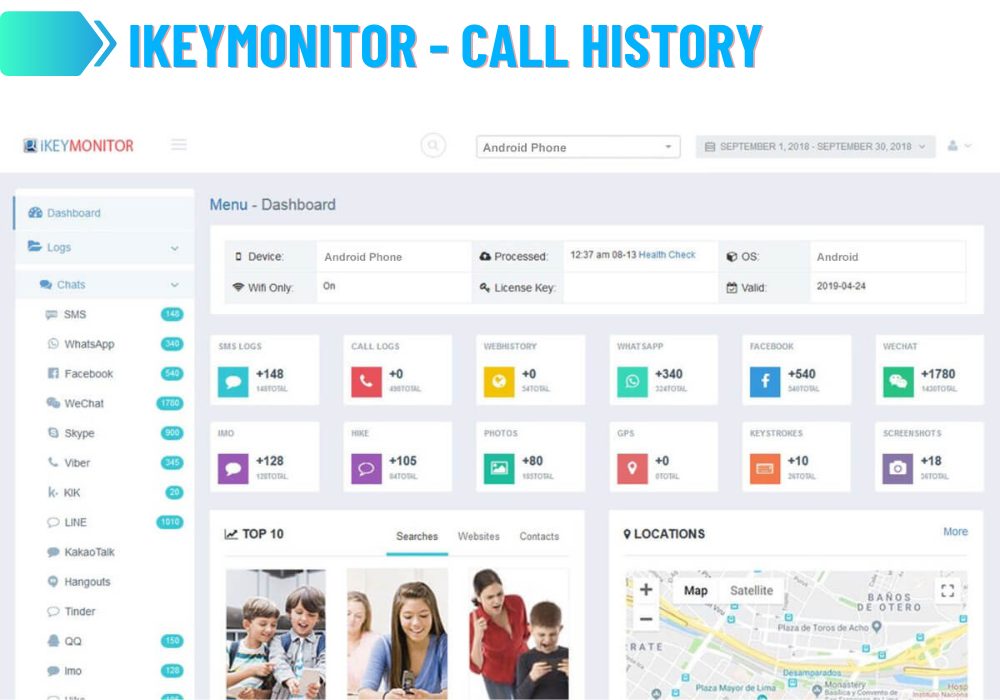

Das Dashboard von iKeyMonitor bietet eine breite Palette von Funktionen wie Echtzeitnachrichten und Anrufdaten, Standortverfolgung, Überwachung der Zwischenablage und der Tastatureingaben sowie Anzeige von Screenshots.

Für erweiterte Funktionen bietet iKeyMonitor Add-Ons für $9,99 für eine dreitägige Testphase und $16,66 pro Monat danach. Ein Plan zur Desktop-Überwachung ist für $29,99 pro Gerät und Monat erhältlich.

Was mag ich an iKeyMonitor? 🌟

Einer der herausragenden Aspekte von iKeyMonitor ist, dass es völlig kostenlos zu nutzen ist. Wenn Ihr Überwachungsbedarf begrenzt ist, dann könnte der kostenlose Plan perfekt für Sie sein. Selbst wenn Sie mehr brauchen, sind die Add-ons erschwinglich, sodass ein Upgrade eine einfache Entscheidung ist. Abgesehen von der Preisgestaltung sind auch die Funktionen der App selbst gut durchdacht und zuverlässig. Die umfangreichen Überwachungsfunktionen, die von Chat-Nachrichten auf verschiedenen Plattformen bis hin zur Aufzeichnung von Anrufen und Geo-Fencingbieten eine umfassende Überwachung. Die Benutzerfreundlichkeit der App macht die Navigation zum Kinderspiel, und die All-in-One-Lösung für Android und iOS sorgt für ein nahtloses Erlebnis. Darüber hinaus trägt der reaktionsschnelle Kundensupport zu einer positiven Benutzererfahrung bei, da er bei Bedarf schnell Hilfe leisten kann.

Es gibt mehrere Aspekte von iKeyMonitor, die ich besonders schätze:

- Fotos Feature 🖼️

Einer der stärksten Aspekte von iKeyMonitor ist seine Fähigkeit, alle Fotos auf dem Zielgerät zu verfolgen. Diese Funktion bietet einen Einblick in die Art der Bilder, die Ihr Kind ansieht, sendet oder empfängt, und stellt sicher, dass Sie es vor unangemessenen oder schädlichen Inhalten schützen können. - Screenshots Merkmal 📸

Die Screenshot-Funktion ist ein weiterer lobenswerter Aspekt von iKeyMonitor. Wie versprochen, erfasst diese Funktion Screenshots von den meisten Anwendungen auf dem Zielgerät, so dass Sie deren Aktivitäten aus der Ferne betrachten können. Dies ist ein leistungsfähiges Werkzeug, um visuelle Beweise für die Aktionen des Gerätenutzers zu liefern. - Kein Rooting erforderlich 📱.

iKeyMonitor beeindruckt durch seine fortschrittlichen Funktionen, die kein Rooten des Zielgeräts erfordern. Dies ist ein großer Vorteil, da das Rooten kompliziert sein kann und die Garantie des Geräts erlöschen kann. Einige dieser fortschrittlichen Funktionen umfassen die Aufzeichnung von Anrufen, das Abhören von Umgebungsgeräuschen und die Fernaufnahme von Fotos. - Kostenloser Plan 💸.

iKeyMonitor punktet mit seiner kostenlosen Option, einer Seltenheit unter den Tracking-Anwendungen. Zwar sind die Funktionen des kostenlosen Tarifs im Vergleich zur kostenpflichtigen Version geringer, aber die Tatsache, dass es eine kostenlose Option bietet, ermöglicht es den Benutzern, die grundlegenden Funktionen zu testen, bevor sie sich zum Kauf verpflichten.

Was ich an iKeyMonitor nicht mag? ❌

Trotz der vielen Vorteile entsprechen einige Aspekte von iKeyMonitor nicht unbedingt den Bedürfnissen aller. Einige wesentliche Funktionen, wie das Hacken in Snapchat oder die Verfolgung des Webverlaufs, funktionieren nur auf gerooteten Geräten, was die Funktionalität für einige Nutzer einschränken kann. Außerdem fehlen der App bestimmte Funktionen wie App-Blockierung und VoIP-Anrufaufzeichnung. Der kostenlose Plan bietet zwar viel, aber es fehlt Social Media Monitoring für Plattformen wie Instagram und Snapchatwas ein Upgrade auf den kostenpflichtigen Plan erfordern kann. Bei jeder Überwachungs-App ist der Schutz der Privatsphäre ein Thema, daher ist eine verantwortungsvolle und legale Nutzung von größter Bedeutung. Einige Nutzer könnten bestimmte Funktionen oder Einstellungen als kompliziert empfinden, und Kompatibilitätsprobleme mit älteren Geräten könnten ein Stolperstein sein.

Obwohl iKeyMonitor ein robustes Tool mit vielen großartigen Funktionen ist, gibt es einige Bereiche, in denen die Anwendung Mängel aufweist.

- Web-Geschichte 🌐.

Ein überraschender Aspekt von iKeyMonitor ist, dass es fortgeschrittene Funktionen bietet, ohne dass ein Rooting erforderlich ist, während eine grundlegende Funktion wie der Zugriff auf den Webverlauf nur für gerootete Geräte verfügbar ist. - Bildschirmzeit 🕒

Die zunehmende Abhängigkeit der Kinder von ihren mobilen Geräten ist eine große Sorge für die Eltern. Die Funktion "Bildschirmzeit", die Details über die Dauer der Smartphone-Nutzung liefert, hätte dazu beitragen können, dieses Problem anzugehen. Leider fehlt diese Funktion in iKeyMonitor. - Entladung der Batterie 🔋.

In Anbetracht der Tatsache, dass iKeyMonitor ständig umfangreiche Daten aus dem Zielgerät extrahiert, ist es verständlich, dass dies zu einer schnellen Entleerung der Batterie führen kann. Dieses Problem ist jedoch bei anderen Überwachungs-Apps nicht häufig zu beobachten. Obwohl die hohe Rate des Akkuverbrauchs sporadisch auftritt, ist es für potenzielle Nutzer eine Erwähnung wert.

iKeyMonitor Kompatibilität 📱

Was die Kompatibilität betrifft, so bietet iKeyMonitor eine Reihe von Optionen für verschiedene Geräte und Benutzeranforderungen.

iKeyMonitor bietet Flexibilität sowohl für iOS und Android Plattformen. Ob mit verwurzelten oder nicht verwurzelten Android Geräte oder jailbroken oder nicht jailbroken iOS Geräten ist die Kompatibilität sehr groß.

Es ist jedoch zu beachten, dass einige Funktionen je nach Konfiguration des Geräts variieren können. Für iOSkann ein Jailbreaking einen erheblich erweiterten Funktionsumfang bieten. Im Gegensatz dazu, Android Benutzer könnten feststellen, dass die auf nicht verwurzelten Geräten verfügbaren Funktionen bereits für eine vollständige Überwachung ausreichen.

iOS Kompatibilität 🍏

iKeyMonitor unterstützt iOS Geräte und ist kompatibel mit allen iPhone und iPad Geräte mit iOS Versionen von 9. x bis 14. x.

- Nr. Jailbreak: Für Geräte, die nicht im Gefängnis sind, funktioniert iKeyMonitor nahtlos und erfordert nur die iCloud-ID und das Passwort des Zielgeräts.

- Zwei-Faktoren-Authentifizierung: 🔐 Um den Code für die Zwei-Faktor-Authentifizierung zu erhalten, ist physischer Zugriff auf das Zielgerät erforderlich.

- Aktivieren Sie iCloud Backup: ☁️ Diese Funktion muss auf dem Zielgerät aktiviert sein, damit sie ordnungsgemäß funktioniert.

- Jailbroken-Geräte: 🧩 Wenn Sie es mit einem jailbroken iPhone oder iPadiKeyMonitor ist mit all diesen Geräten kompatibel. Die Liste der Tracking-Funktionen für jailbroken Geräte ist umfangreich und ermöglicht Fähigkeiten wie Screenshot-Aufnahme, Keylogger, Facebook Botenüberwachung, Snapchat Überwachungund vieles mehr. Wenn Sie diese zusätzlichen Funktionen wünschen, müssen Sie das Zielgerät jailbreaken iPhone könnte die richtige Wahl sein. Sie können die Verfügbarkeit von Jailbreak prüfen.

Android Kompatibilität 🤖

Android Nutzer finden mit iKeyMonitor auch eine solide Unterstützung. Die App ist kompatibel mit Android Geräte mit einer Betriebssystemversion, die älter als 2.3 ist, sowie alle nachfolgenden Versionen.

- Android Nicht-Wurzel: 📱 iKeyMonitor unterstützt nicht-verwurzelte Android Geräte, voll funktionsfähig mit allen Funktionen. Rooting ist nicht erforderlich.

- Android Wurzel: 🌳 Für diejenigen, deren Geräte gerootet sind, sind einige Funktionen exklusiv zugänglich, wie z. B. Snapchat Überwachung und Zugriff auf den Webverlauf. Wenn Sie in Erwägung ziehen, das Zielgerät für diese Funktionen zu rooten, sollten Sie bedenken, dass die nicht gerooteten Telefonfunktionen für eine umfassende Überwachung ausreichen könnten.

- Physischer Zugang erforderlich: 🗝️ Unabhängig davon, ob es sich um ein verwurzeltes oder nicht verwurzeltes Gerät handelt, ist für die Installation physischer Zugang erforderlich. Sie müssen das Gerät in der Hand halten und entsperren.

Wie wird iKeyMonitor installiert und eingerichtet? 📲🔧

iKeyMonitor Android Installationshandbuch 🤖

Wenn Sie den Prozess visuell verstehen wollen, finden Sie hier ein Video über den Prozess:

Für Android Geräten besteht der Installationsprozess aus einigen Schritten, darunter Voraussetzungen, Installation und Konfiguration.

Voraussetzungen 🛠

Wenn Sie Google Play installiert haben (falls nicht, überspringen Sie diesen Schritt, z. B. bei chinesischen Handys, auf denen Google Play nicht standardmäßig installiert ist):

- Deaktivieren Sie Google Play Protect: Navigieren Sie zu

Einstellungen > Google > Sicherheit > Gerät auf Sicherheitsbedrohungen scannen und Erkennung schädlicher Apps verbessern. Stellen Sie auf "OFF". - Deaktivieren Sie die Google Play Protect-Benachrichtigung: Die Anweisungen unterscheiden sich zwischen Android 7.x und 8.x. Sie müssen in den Einstellungen Ihres Geräts alle Benachrichtigungen für den Google Play Store blockieren.

- Anmerkung: Wenn Sie iKeyMonitor bereits installiert haben und eine Benachrichtigung "Schädliche App deinstallieren" sehen, drücken Sie lange auf die Benachrichtigung und schalten Sie sie auf "AUS".

Einbau 📥.

- Anwendungsinstallationen aus unbekannten Quellen zulassen: Gehe zu

Einstellungen > Sicherheitund kreuzen Sie "Unbekannte Quellen" an. - Tippen Sie auf die heruntergeladene Datei: Tippen Sie auf die heruntergeladene Datei "iKeyMonitor-Android.apk", um sie zu installieren.

- Öffnen Sie die App: Öffnen Sie sie nach Abschluss der Installation. Wenn Sie nach der Installation "Fertig" wählen, suchen Sie das iKeyMonitor-Symbol auf dem Bildschirm des Geräts und tippen Sie darauf, um die Software zu starten.

- Wege zum Öffnen von iKeyMonitor: Sie können die App auf verschiedene Arten öffnen, z. B. durch Aufrufen einer bestimmten URL mit dem Telefonbrowser, durch Wählen der PIN #8888* mit dem Wählblock oder durch Tippen auf das iKeyMonitor-Symbol auf dem Startbildschirm oder in der Benachrichtigungsleiste.

Konfiguration 🔧.

- Schutz von Hintergrundanwendungen: Diese Einstellungen sorgen dafür, dass iKeyMonitor im Hintergrund läuft.

- Sicherheitsschutz/Systemverwaltung: Verhindern Sie, dass die App von sicheren Apps markiert oder entfernt wird.

- Nutzungszugang und Zugänglichkeit: Diese Einstellungen aktivieren einige Spionagefunktionen.

- iKeyMonitor-Symbol ausblenden/anzeigen: Je nach Bedarf können Sie das Symbol anzeigen lassen oder es direkt entfernen.

- Passwort und PIN ändern: Sie können das Passwort und die PIN ändern, um unbefugten Zugriff zu verhindern.

- Anmerkung: Löschen Sie nach der Konfiguration das heruntergeladene Installationsprogramm und den Browserverlauf. Das iKeyMonitor lädt die Protokolle alle 5 Minuten hoch, wenn der Bildschirm des Geräts eingeschaltet ist.

Wie installiert man iKeyMonitor auf dem iPhone? 🍏

Installation von iKeyMonitor auf einem iPhone ist sogar noch unkomplizierter. Sie müssen die iKeyMonitor-App nicht auf dem Ziel installieren iPhone. Wenn Sie den iCloud-Benutzernamen und das Passwort der Zielperson kennen, können Sie aus der Ferne auf alle ihre Daten über ihr iCloud-Backup zugreifen. Keine Installation auf dem iPhone wird benötigt!

Wie wird iKeyMonitor verwendet? 📱🔍

Sobald Sie die iKeyMonitor-App auf dem Zieltelefon installiert haben, können Sie mit der Überwachung beginnen. Loggen Sie sich auf Ihrem persönlichen Gerät in Ihr iKeyMonitor-Konto ein, und Sie sehen ein Dashboard, das systematisch und intuitiv alle aufgezeichneten Daten des Zieltelefons darstellt 🎯.

iKeyMonitor Armaturenbrett 🎛️

Das Dashboard von iKeyMonitor ist benutzerfreundlich und übersichtlich. Hier ist ein Überblick darüber, worauf Sie zugreifen können:

- Warnungen ⚠️: Bleiben Sie über wichtige Aktivitäten informiert.

- Aktivitäten 📊: Überblick über alle Aktivitäten auf dem Gerät.

- Chats 💬: Überwachen Sie alle Chat-Unterhaltungen.

- Logs 📝: Detaillierte Protokolle von Anrufen, Nachrichten und mehr.

- Medien 📸: Zugriff auf alle Mediendateien.

- Top 5 Websites, Suchanfragen, Kontakte 🌐: Einblicke in häufig besuchte Websites, Suchvorgänge und Kontakte.

- Aktuelle Standorte 📍 und Fotos 🖼️: Verfolgen Sie die neuesten Standorte und Fotos.

Zusätzliche Funktionalitäten 🛠️

- Echtzeit-Nachrichten und Anrufdaten 📞: Neue Nachrichten und Anrufe anzeigen, einschließlich Benachrichtigungen von WhatsApp, Facebook, WeChat und mehr.

- Live Standortverfolgung 🗺️: Überprüfen Sie den GPS-Standort des Ziels.

- Überwachung von Zwischenablage und Tastenanschlägen 📋: Sehen Sie, was in die Zwischenablage kopiert wird und was gerade eingegeben wird.

- Screenshot-Ansicht 📷: Zeigen Sie alle Screenshots an, die mit dem Ziel-Smartphone aufgenommen wurden.

iKeyMonitor Merkmale 🧩📱

Überwachung von Chats, SMS und Messenger 💌

iKeyMonitor bietet eine umfassende Überwachung für eine Vielzahl von Chat-Anwendungen und -Plattformen, so dass Sie alle Unterhaltungen im Auge behalten können:

- SMS: Protokollierung und Aufzeichnung aller SMS-Nachrichten.

- WhatsApp: Zeichnen Sie alle Nachrichten in dieser beliebten Messaging-App auf.

- WeChat, Facebook, Skype, LeitungKik, Vibe, Google Chat, QQ, IMO, Instagram, Snapchat, Tinder, BBM, Hike, Telegram, Odnoklassniki, Gmail App, KakaoTalk, Zalo: Zeichnen Sie alle Unterhaltungen auf diesen Plattformen auf.

- Signal, Bumble, TikTok: Überwachung von Aktivitäten und Gesprächen.

iKeyMonitor kann eine beeindruckende Anzahl von Social-Media-Plattformen verfolgen:

- WhatsApp, Facebook, WeChat, Skype, QQ, Instagram, Snapchat, Tinder, TelegramSignal, Bumble, Hike, IMO, Viber, LINE, Kik, Hangouts: Ja, alle diese Plattformen werden unterstützt.

Diese robuste Verfolgungsfunktion ist für Eltern und Partner von entscheidender Bedeutung, die wissen wollen, mit wem ihre Angehörigen kommunizieren, um möglicherweise schädliche Interaktionen zu erkennen.

Obwohl iKeyMonitor umfassende Funktionen bietet, gibt es einige Besonderheiten zu beachten:

- Verfolgung gesendeter Nachrichten: In den meisten Fällen können Sie mit der App die vom Zieltelefon empfangenen Nachrichten anzeigen, aber die Verfolgung der von der Zielperson gesendeten Nachrichten kann inkonsistent sein.

- Snapchat Einschränkung: iKeyMonitor kann nur überwachen Snapchat auf verwurzelt Android Geräte und jailbroken iOS Geräte.

- Tastendruck-Lösung 🎹: Trotz der Einschränkungen bei der Verfolgung gesendeter Nachrichten ist die Keylogger Funktion kann erfassen, was das Kind oder der Ehepartner auf verschiedenen Social-Media-Plattformen tippt. Diese Informationen finden Sie im Abschnitt "iKeyMonitor-Tastatureingaben".

- Zusätzliche Apps Überwachung 📲: Neben der Hauptliste unterstützt iKeyMonitor auch das Ausspähen von Skype, Viber, LINE, KIK, Hangouts, KakaoTalk, OK, Zalo, QQ, Tinder, IMO, WeChat, Gmail, und Hike.

iKeyMonitor Anruf- und Anrufaufzeichnungsfunktion 📞🎙️

iKeyMonitor bietet leistungsstarke Funktionen für die Überwachung und Aufzeichnung von eingehenden und ausgehenden Anrufen, einschließlich herkömmlicher Mobiltelefonanrufe sowie von Anrufen, die über verschiedene Apps wie WhatsApp, Skypeund WeChat.

Anrufüberwachung und -aufzeichnung 🔍📱

Mit dem automatischen Anrufbeantworter des iKeyMonitor haben Sie Zugriff auf eine Vielzahl von Funktionen:

- Eingehende und ausgehende Telefonanrufe: Überwachen Sie alle getätigten und empfangenen Anrufe.

- Online-Gespräche aus der Ferne führen: Mithören von Gesprächen von überall.

- Datums- und Zeitstempel: Sie wissen genau, wann jeder Anruf erfolgte.

- Kontaktinformationen: Sehen Sie, wer mit dem Zieltelefon in Kontakt war.

Dieser Anrufrekorder spielt eine wichtige Rolle bei der Aufrechterhaltung der Kontrolle und Sicherheit im privaten und beruflichen Leben. Fragen Sie sich, ob Ihre Kinder mit verdächtigen Personen interagieren oder machen Sie sich Sorgen über Insider-Bedrohungen in Ihrem Unternehmen? iKeyMonitors versteckter Spionage-Anrufrekorder für Android kann für Seelenfrieden sorgen.

Anrufliste 📅☎️

Mit iKeyMonitor können Sie das Anrufprotokoll einsehen und so wichtige Erkenntnisse gewinnen:

- Dauer der Aufforderung: Wie lange jeder Anruf gedauert hat.

- Datum und Zeitstempel: Genaues Timing der einzelnen Anrufe.

- Kontaktinformationen: Einschließlich Namen und Telefonnummern.

Diese Informationen können entscheidend sein, um potenzielle Gefahren wie Mobbing, räuberisches Verhalten oder Bedrohungen durch Insider zu erkennen. Sie geben auch Einblicke in persönliche Beziehungen, wie z. B. lange Gespräche zwischen Ehepartnern oder Gespräche zwischen Jugendlichen.

Trotz der umfangreichen Funktionen hat die Anrufaufzeichnung von iKeyMonitor einige Einschränkungen:

- Verzerrte Stimme: Bei einigen aufgezeichneten Anrufen können die Stimmen verzerrt sein, so dass das Gespräch schwer zu verstehen ist.

- Einseitige Aufnahme: Bei manchen Anrufen können Sie nur hören, was das Ziel (z. B. Ihr Kind) sagt, nicht aber, was auf der anderen Seite gesagt wird.

- Vergleich mit FlexiSPY: Dieses Problem trat nicht auf bei der FlexiSPY Anrufaufzeichnungsfunktion. Wenn die Aufzeichnung von Anrufen Ihr Hauptanliegen ist, FlexiSPY könnte eine bessere Wahl als iKeyMonitor sein.

iKeyMonitor bietet umfangreiche Anrufüberwachung und Aufzeichnungsfunktionen, mit denen die Benutzer wissen, mit wem ihre Kinder, Ehepartner oder Mitarbeiter sprechen und worüber sie sprechen. Diese Funktionen können für Eltern, Partner oder Arbeitgeber, die ihre Angehörigen oder Geschäftsinteressen schützen wollen, von entscheidender Bedeutung sein.

Die Benutzer sollten sich jedoch der Einschränkungen bewusst sein, insbesondere in Bezug auf Sprachverzerrungen und einseitige Aufnahmen. Diese Herausforderungen können Ihre Wahl beeinflussen, vor allem, wenn die Aufzeichnung von Anrufen Ihr Hauptanliegen ist. Vor diesem Hintergrund bleibt iKeyMonitor ein robustes Tool für diejenigen, die einen umfassenden Überblick über die Telefonaktivitäten haben möchten, allerdings mit gewissen Einschränkungen bei der Anrufaufzeichnung. 📈🔐

GPS-Ortungsfunktion 🌍📍

iKeyMonitor's GPS-Ortung ermöglicht es den Nutzern, den Aufenthaltsort des Zielgeräts mit Präzision und Leichtigkeit zu überwachen. Dieses umfassende Tracking-Tool bietet mehrere Funktionen, um die Sicherheit und Transparenz von Angehörigen oder Mitarbeitern zu gewährleisten.

GPS-Ortungsmöglichkeiten 🛰️📌

Mit iKeyMonitor können Sie Folgendes nutzen GPS-Ortung in mehrfacher Hinsicht:

- Benutzerdefiniertes GPS-Aktualisierungsintervall: Stellen Sie ein, wie häufig der Standort aktualisiert werden soll.

- Koordinaten der Positionen: Zeigen Sie die genauen Koordinaten eines Ortes an.

- Genaue Adressen: Siehe die vollständige Adresse des Standorts.

- Standortgeschichte auf der Karte: Verfolgen Sie die Bewegung des Zielgeräts über die Zeit.

- Datum und Zeitstempel: Wissen, wann sich das Zielgerät an einem bestimmten Ort befand.

Durch diese Verfolgung können die Nutzer nachvollziehen, ob ihre Kinder dort sind, wo sie sich aufhalten, oder ob sich Mitarbeiter außerhalb der erlaubten Bereiche aufhalten.

Praktische Anwendungen 🏡🏫

Stellen Sie sich die Panik vor, wenn Ihr Kind zu spät zur Schule kommt und Sie keine Informationen über seinen Standort haben. Mit iKeyMonitors GPS-OrtungMit iKeyMonitor können Sie ihren aktuellen Standort ermitteln, Straßenbilder anzeigen und sogar frühere Orte überwachen, die sie besucht haben. Auch wenn iKeyMonitor nicht so genau ist wie andere Spionage-Apps, bietet es doch eine zuverlässige Möglichkeit, die Sicherheit von Angehörigen zu gewährleisten.

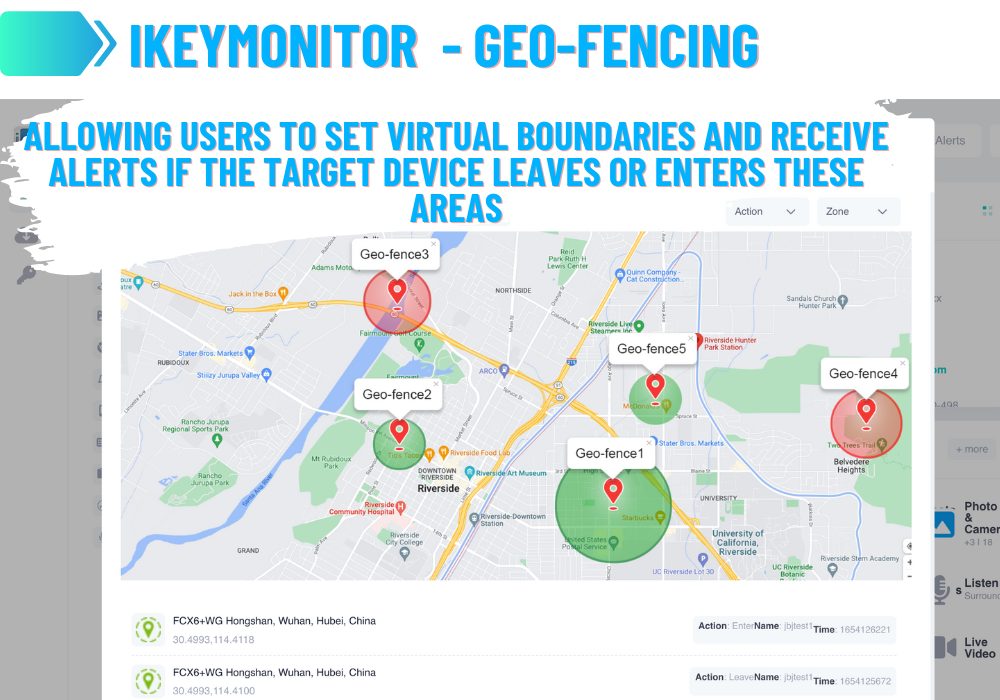

Geo-fencing 🚧🔔

Geo-fencing ist eine besonders leistungsstarke Funktion von iKeyMonitor, die es den Benutzern ermöglicht, virtuelle Grenzen zu setzen und Warnungen zu erhalten, wenn das Zielgerät diese Bereiche verlässt oder betritt. Die Funktionen umfassen:

- Mehrere sichere und verbotene Zonen: Legen Sie verschiedene Zonen als erlaubt oder eingeschränkt fest.

- Häufigkeit der Besuche: Überwachen Sie, wann und wie oft jede Zone besucht wird.

- Geo-fencing Warnungen per E-Mail: Lassen Sie sich per E-Mail oder Push-Benachrichtigung benachrichtigen.

- Geschichte der Gerätebewegungen auf der Karte: Sehen Sie sich die vergangenen Bewegungen auf der Karte an.

- Datum und Zeitstempel: Notieren Sie, wann jede Bewegung stattgefunden hat.

Diese Funktion kann verwendet werden, um sicherzustellen, dass Kinder nicht in gesperrte Bereiche gehen oder um die Bewegungen der Mitarbeiter während der Arbeitszeit zu überwachen.

Einrichten von Geo-Fencing 🛑📥

Mit iKeyMonitor ist es ganz einfach, einen Geo-Zaun einzurichten:

- Klicken Sie auf das Geo-Fencing Funktion und wählen Sie "+Neuen Zaun hinzufügen."

- Benennen Sie den Zaun und legen Sie den Typ (erlaubt oder verboten), die Warneinstellungen und den Radius fest.

- Verwenden Sie den mittleren Punkt, um den Radius im gewünschten Bereich zu platzieren.

Nun werden Sie jedes Mal benachrichtigt, wenn das Ziel den Radius betritt oder verlässt.

Während die GPS-Ortung Funktion viele Vorteile bietet, ist sie nicht ohne Einschränkungen. Die Standortverfolgung ist möglicherweise nicht so präzise wie andere Spionage-Apps, und es kann gelegentlich zu Fehlern beim Senden von Warn-E-Mails kommen. Es ist wichtig, diese Faktoren zu berücksichtigen, wenn Sie sich bei kritischen Überwachungen auf dieses Tool verlassen.

iKeyMonitor's GPS-Ortung ist ein umfassendes Tool zur Überwachung des Standorts eines Zielgeräts. Mit Funktionalitäten wie anpassbaren Verfolgungsintervallen, Standortverlauf und Geo-FencingEs bietet einen vielseitigen Ansatz zur Überwachung von Kindern oder Mitarbeitern.

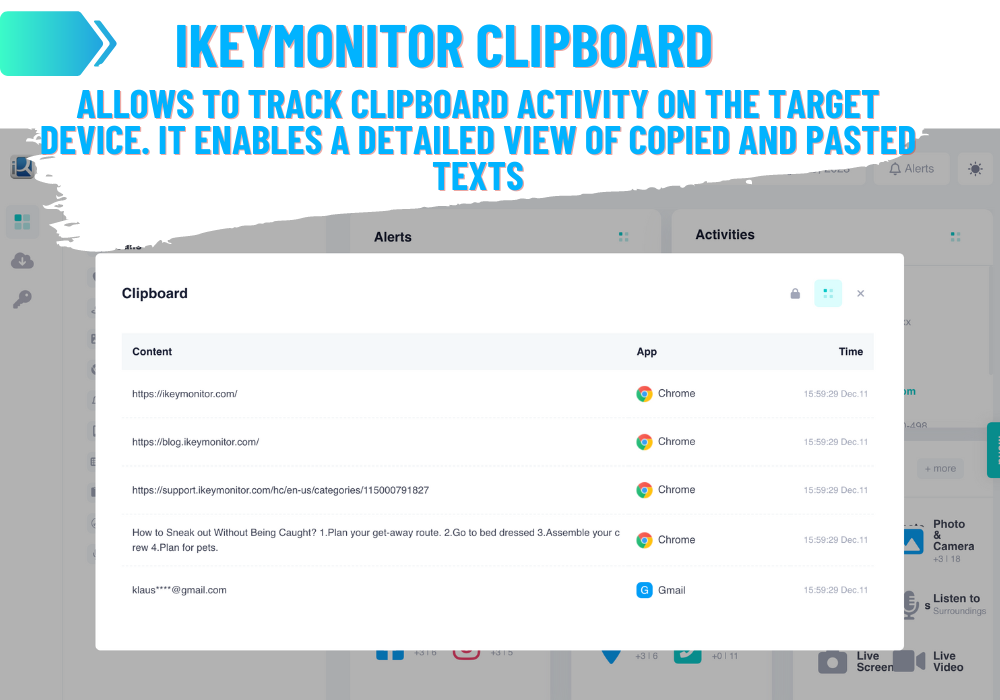

iKeyMonitor Zwischenablage-Funktion 📋✂️

Die Zwischenablage-Funktion von iKeyMonitor ist ein einzigartiges und innovatives Überwachungswerkzeug, mit dem Benutzer die Aktivität der Zwischenablage auf dem Zielgerät verfolgen können. Es ermöglicht einen detaillierten Blick auf kopierte und eingefügte Texte und eröffnet damit eine neue Dimension der Überwachung, die sensible oder versteckte Informationen aufdecken kann.

Mit der Zwischenablage-Funktion des iKeyMonitor können Sie verschiedene Aspekte überwachen:

- Kopierter Textinhalt: Zeigen Sie jeden Text an, der in die Zwischenablage kopiert wurde.

- Name der App, aus der die Texte kopiert werden: Identifizieren Sie die Quelle der kopierten Texte.

- Datum und Zeitstempel: Sie wissen genau, wann der Text kopiert wurde.

Diese Funktion bietet einen differenzierten Einblick in die Nutzung des Zielgeräts und liefert möglicherweise wichtige Erkenntnisse, die sonst unbemerkt bleiben würden.

Anwendungen und Vorteile 📚🎗️

Die Anzeige des Verlaufs der Zwischenablage ist mehr als nur das Nachverfolgen kopierter und eingefügter Texte; sie kann in verschiedenen Zusammenhängen ein leistungsfähiges Werkzeug sein:

- Wiederherstellen verlorener Daten: Es kann Ihnen helfen, verlorene oder vergessene Informationen wiederzufinden.

- Sicherheit für Kinder: Erkennen Sie beunruhigende Verhaltensweisen, wie z. B. Porno- oder Spielsucht, oder den Kontakt zu verdächtigen Personen.

- Erkennung von Insider-Bedrohungen: Überwachen Sie die Aktivitäten der Mitarbeiter in der Zwischenablage, um potenzielle Insider-Bedrohungen innerhalb eines Unternehmens zu erkennen.

In einer Welt, in der ein erheblicher Teil der Kommunikation und der Informationsverarbeitung über Text erfolgt, kann die Möglichkeit, die Zwischenablage zu überwachen, einen einzigartigen Einblick in die Aktivitäten und Anliegen des Nutzers geben.

Angenommen, Sie möchten die Aktivitäten Ihres Kindes umfassend überwachen. In diesem Fall ermöglicht Ihnen die Zwischenablage-Funktion einen Einblick in den gesamten Text, den Ihr Kind von einem Ort kopiert und an einem anderen einfügt, zusammen mit Uhrzeit, Datum und der App, in der der Text verwendet wurde.

Wenn ein Kind zum Beispiel häufig Informationen mit unangemessenen Inhalten kopiert und einfügt, könnte dies ein Hinweis auf ein Problem sein, das angegangen werden muss.

So verwenden Sie die Zwischenablage 🖱️🔍

Die Verwendung der iKeyMonitor-Zwischenablagefunktion ist einfach:

- Klicken Sie auf das Zwischenablage Funktion innerhalb der iKeyMonitor app.

- Zeigen Sie alle kopierten und eingefügten Texte an, komplett mit Details wie Uhrzeit, Datum und App, in der der Text eingefügt wurde.

Es ist ein einfaches, aber leistungsstarkes Tool, das einen klaren Überblick über die Nutzung der Zwischenablage auf dem Zielgerät bietet.

Die Zwischenablage-Funktion von iKeyMonitor bringt eine neue Ebene der Überwachung auf den Tisch, die es dem Benutzer ermöglicht, kopierte und eingefügte Texte detailliert und zeitnah zu verfolgen. Egal, ob Sie ein besorgtes Elternteil, ein gewissenhafter Arbeitgeber oder jemand sind, der verlorene Daten wiederherstellen möchte, diese Funktion könnte ein wichtiges Werkzeug in Ihrem Arsenal sein.

In unserer zunehmend digitalen Welt, in der selbst kleinste Textfragmente eine wichtige Bedeutung haben oder verborgene Absichten offenbaren können, kann die Möglichkeit, den Verlauf der Zwischenablage einzusehen, ein tieferes Verständnis für das Verhalten oder die Absichten einer Person vermitteln.

iKeyMonitor Foto- und Kamerafunktionen 📸🔎

Die Foto- und Kamerafunktionen des iKeyMonitor bieten ein robustes Überwachungsinstrument, das es Eltern oder Arbeitgebern ermöglicht, die Aktivitäten ihrer Kinder oder Mitarbeiter genau im Auge zu behalten. Diese Funktionalität erweitert die herkömmlichen Überwachungsfunktionen, indem sie den Benutzern die Möglichkeit gibt, auf das Fotoalbum zuzugreifen und sogar die Kamera aus der Ferne zu aktivieren.

Spionage von Bildern und Fotos 🖼️🕵️♂️

Mit der Foto-Spionagefunktion des iKeyMonitor können Sie eine Vielzahl von Aspekten überwachen:

- Von der Kamera aufgenommene Fotos: Zeigen Sie alle Bilder an, die mit der Kamera des Zielgeräts aufgenommen wurden.

- Gespeicherte Screenshots im Fotoalbum: Behalten Sie den Überblick über die auf dem Gerät gespeicherten Bildschirmfotos.

- Erhaltene Bilder in WhatsApp, WeChat und QQ: Prüfen Sie alle Bilder, die Sie über diese beliebten Chat-Apps erhalten.

- Live-Fotos: Nutzen Sie die Live-Foto-Funktion, die ein Foto animiert, indem sie Momente vor und nach der Aufnahme festhält.

Diese Funktion kann Ihnen unschätzbare Einblicke verschaffen, sei es, um Beweise für eine persönliche Situation zu sammeln, Kinder in der richtigen Nutzung digitaler Geräte anzuleiten oder sicherzustellen, dass Mitarbeiter die vom Unternehmen zur Verfügung gestellten Geräte angemessen nutzen.

Fotos aus der Ferne aufnehmen 📸📲

Mit iKeyMonitor können Benutzer auch die Kamera des Zielgeräts aus der Ferne aktivieren. Diese einzigartige Funktion umfasst die folgenden Fähigkeiten:

- Schalten Sie die Kamera aus der Ferne ein und nehmen Sie Fotos auf: Sie können aus der Ferne auf die Kamera des Geräts zugreifen, um Bilder von der Umgebung aufzunehmen.

- Wählen Sie die gewünschte Kamera (Vorderseite, Rückseite): Je nach Bedarf können Sie die vordere oder die hintere Kamera für die Bildaufnahme aus der Ferne auswählen.

- Zeigen Sie die Fotos im Cloud-Panel an: Die von Ihnen aufgenommenen Bilder können im Cloud-Panel angezeigt und zur späteren Verwendung gespeichert werden.

Diese Funktion ist nützlich, um die Sicherheit von Kindern zu gewährleisten oder die Produktivität von Mitarbeitern während der Arbeitszeit zu überwachen. Sie liefert Ihnen eine Momentaufnahme der Umgebung des Geräts, so dass Sie potenzielle Gefahren oder unangemessenes Verhalten erkennen können.

Die Foto- und Kamerafunktion ist ein praktisches Tool im Repertoire von iKeyMonitor, mit dem Sie alle auf dem Zielgerät gespeicherten Fotos überwachen können. Dabei kann es sich um aufgenommene, heruntergeladene oder über das Gerät freigegebene Bilder handeln.

Im heutigen digitalen Zeitalter können Kinder unangemessenen oder nicht jugendfreien Inhalten ausgesetzt sein, weshalb es für Eltern wichtig ist, die auf ihren Geräten gespeicherten Bilder zu überwachen. Ebenso können Arbeitgeber durch die Überwachung gespeicherter Fotos sicherstellen, dass die von ihrem Unternehmen zur Verfügung gestellten Geräte nicht missbraucht werden.

So verwenden Sie die Foto- und Kamerafunktionen 📚👨🏫

Die Verwendung der Foto- und Kamerafunktionen des iKeyMonitor ist einfach:

- Klicken Sie auf das Symbol 'FotosFunktion innerhalb der iKeyMonitor-App.

- Wählen Sie den Ordner, in dem Sie die gespeicherten Fotos anzeigen möchten.

- Zeigen Sie das gewünschte Foto an oder laden Sie es herunter, indem Sie darauf klicken und die Option "Herunterladen" wählen. Verwenden Sie die Funktion "Automatische Wiedergabe", um alle Fotos nacheinander anzuzeigen.

Die Foto- und Kamerafunktionen des iKeyMonitor stellen eine zusätzliche Überwachungsebene für Eltern und Arbeitgeber dar und bieten einen umfassenden Überblick über die gespeicherten Bilder und die Umgebung des Geräts. Diese Funktionen stärken die Position von iKeyMonitor als leistungsstarke, umfassende Überwachungslösung für die digitale Landschaft von heute.

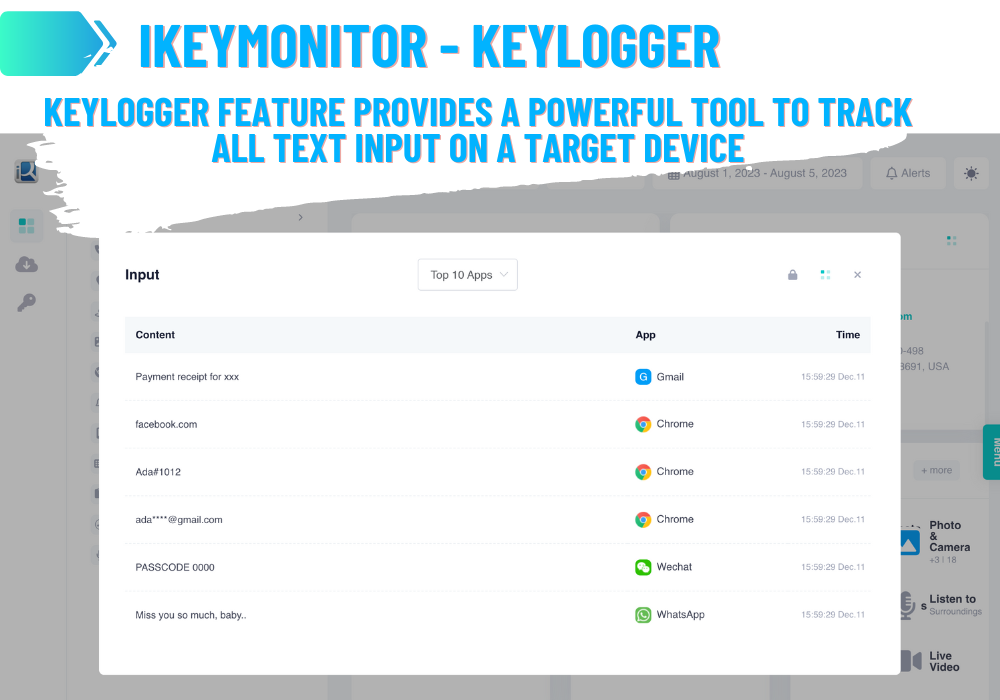

Keylogger ⌨️🔍

iKeyMonitor's Keylogger Funktion bietet ein leistungsfähiges Tool zur Verfolgung aller Texteingaben auf einem Zielgerät und bietet Eltern, Arbeitgebern und Einzelpersonen eine umfassende Übersicht. Ob es darum geht, die Online-Aktivitäten eines Kindes im Auge zu behalten oder vertrauliche Geschäftsinformationen zu schützen, die Keylogger ist Ihr allwissender Helfer bei der digitalen Überwachung.

Mit dem Keyloggerkönnen Sie eine Reihe von Aktivitäten überwachen:

- Alle getippten Tastenanschläge: Zeigen Sie jeden einzelnen Tastenanschlag an, der auf dem Zielgerät eingegeben wird.

- E-Mail-Tastatureingaben: Behalten Sie den Überblick über alle Texteingaben in E-Mails und verhindern Sie so mögliche Datenlecks.

- Chat-App Tastenanschläge: Überwachen Sie Texteingaben in verschiedenen Chat-Apps, um eine angemessene Nutzung sicherzustellen.

- SMS-Tastatureingaben: Bleiben Sie über alle von Ihrem Gerät gesendeten Textnachrichten informiert.

- Website-URL-Tastenanschläge: Verfolgen Sie alle URLs, die in den Browser des Geräts eingegeben werden.

Die Keylogger zeichnet alle Tastenanschläge auf Android und iPhones, selbst wenn sie als Sternchen getarnt sind. So können Eltern die Online-Aktivitäten ihrer Kinder und Arbeitgeber im Auge behalten, um mögliche Datenschutzverletzungen zu verhindern.

Das iKeyMonitor Keylogger Funktion zeigt alles an, was auf dem Zielgerät getippt wird. Dazu gehören auch Nachrichten, die von iOS und Android Geräte, so dass Sie überwachen können, ob unangemessene Online-Aktivitäten durchgeführt werden, z. B. das Ansehen von Inhalten für Erwachsene, Sexting, Glücksspiele oder obsessives Spielen.

In Arbeitsszenarien stellen Unternehmen in Bereichen wie Finanzen und Softwaretechnologie ihren Mitarbeitern häufig Smartphones zur Verfügung. Dies kann zwar die Produktivität und Kommunikation fördern, aber auch zu Missbrauch führen. Die Keylogger bietet eine Lösung, die es Arbeitgebern ermöglicht, eine verantwortungsvolle Nutzung der vom Unternehmen zur Verfügung gestellten Geräte sicherzustellen.

Für den persönlichen Gebrauch ist das iKeyMonitor Keylogger kann als digitales Backup-Tool dienen, das Ihre Nachrichtenentwürfe, Benutzernamen und andere wichtige Informationen speichert. Wenn Sie Ihr Telefon verlieren oder es Ihnen gestohlen wird, können Sie diese Informationen schnell wiederherstellen.

Für Eltern ist es ein wertvolles Instrument, um das Online-Verhalten ihres Kindes zu verstehen. Sind Sie neugierig, wonach Ihr Kind online sucht, welche Sprache es in Chats verwendet oder was es in verschiedenen Apps macht? Die Website Keylogger bietet ein Fenster zu all dem und zeigt jeden Tastendruck, den sie machen.

Obwohl iKeyMonitor nicht die Möglichkeit hat, die Zwei-Wege-Kommunikation im Chat-Bereich anzuzeigen, kompensiert es dies mit dem Keylogger die es Ihnen ermöglicht, die ausgehenden Nachrichten des Zieltelefons einzusehen.

So verwenden Sie den Keylogger: 📚👨🏫

Verwendung von iKeyMonitor's Keylogger ist einfach:

- Öffnen Sie die iKeyMonitor-App.

- Klicken Sie auf das Symbol 'Eingabe' im linken Menü.

- Zeigen Sie die aufgezeichneten Tastenanschläge in verschiedenen Anwendungen und Funktionen auf dem Zielgerät an.

iKeyMonitor's Keylogger ist ein leistungsstarkes und umfassendes Überwachungstool, mit dem Sie alle Texteingaben auf einem Zielgerät überwachen können. Für Eltern, Arbeitgeber oder jeden, der die Nutzung eines Geräts im Auge behalten muss, ist die Keylogger ist eine zuverlässige und wirksame Lösung.

Screenshots und Live Screen Video 📸🎥

iKeyMonitor ist in der Lage, die Aktivitäten auf dem Zielgerät visuell zu verfolgen und bietet Funktionen wie die Aufnahme von Screenshots und das Streaming von Live-Bildschirmvideos. Diese Funktionen dienen als wachsame Augen, die Eltern und Arbeitgebern einen detaillierten Einblick in die Nutzung des Geräts geben.

Screenshots Merkmal 📸

Die Screenshot-Funktion von iKeyMonitor nimmt automatisch in vordefinierten Abständen Bilder vom Bildschirm auf. Hier sehen Sie, was Sie damit überwachen können:

- Intervall-Screenshots: Planen Sie Screenshots in regelmäßigen Abständen.

- Touch Action Screenshots: Erfassen Sie Screenshots, wenn eine Berührungsaktion stattfindet.

- Alert Word Detection Screenshots: Machen Sie automatisch einen Screenshot, wenn Warnwörter erkannt werden.

- Foto-Screenshots: Erfassen Sie Screenshots von Fotos, die auf dem Gerät angezeigt werden.

- Video-Screenshots: Machen Sie Screenshots von Videoinhalten.

- Chat App Screenshots: Automatisches Erfassen von Bildschirmphotos von WhatsApp, WeChat, Snapchat, Viber, QQ und andere Chat-Apps.

- Website-Screenshots: Erstellen Sie Screenshots von besuchten Websites.

- Live Screenshots: Erfassen Sie die Aktivitäten auf dem Gerät in Echtzeit.

Die Screenshot-Funktion bietet ein visuelles Protokoll aller Aktivitäten auf iOS und Android Telefone, entscheidend für elterliche Kontrolle und Mitarbeiterüberwachung. Damit können Sie die digitalen Aktivitäten Ihres Kindes einsehen und feststellen, in welchen Bereichen es Anleitung braucht. Für Arbeitgeber ist es ein wirksames Instrument, um die unangemessene Nutzung von Firmengeräten zu erkennen und so mögliche Probleme und finanzielle Verluste zu vermeiden.

Für Kinder ungeeignete Inhalte sind nicht nur auf das Surfen im Internet beschränkt; Plattformen wie Instagram und Netflix haben ebenfalls Inhalte, die ungeeignet sein könnten. Die Screenshot-Funktion hilft Ihnen, diese Aktivitäten zu überwachen, indem sie Screenshots sendet, sobald das Kind eine solche App öffnet.

Sie können einen bestimmten Screenshot herunterladen, indem Sie ihn einfach öffnen und auf die Schaltfläche "Herunterladen" klicken. Um Zeit zu sparen, können Sie die Screenshots nach Apps oder Zeit sortieren.

Live-Bildschirm-Streaming-Video-Funktion 🎥

iKeyMonitor bietet auch Live-Bildschirm-Streaming, das Ihnen die Aktivitäten auf dem Zielgerät in Echtzeit zeigt. Die Funktionen umfassen:

- Ferngesteuerter Live-Bildschirm: Betrachten Sie den Bildschirm des Zielgeräts aus der Ferne in Echtzeit.

- Bildschirmvideos aufnehmen: Zeichnen Sie die Bildschirmaktivitäten zur späteren Analyse auf.

- Ausgelöster Bildschirm-Recorder: Legen Sie Ereignisse fest, die die Bildschirmaufzeichnung auslösen.

- Geplanter Bildschirm-Rekorder: Planen Sie die Bildschirmaufzeichnung für bestimmte Zeiten.

Die Live-Bildschirmvideofunktion liefert visuelle Beweise dafür, was der Benutzer auf dem Bildschirm macht. Android Handys und Tablets, die für eine effektive elterliche Kontrolle und Mitarbeiterüberwachung. Es ermöglicht Eltern, das digitale Verhalten ihrer Kinder zu beobachten und bei Bedarf einzugreifen. Arbeitgebern hilft es, unangemessene Aktivitäten auf Firmengeräten zu erkennen und so potenzielle Probleme und finanzielle Verluste zu vermeiden.

Die Screenshot- und Live-Bildschirmvideo-Funktionen von iKeyMonitor bieten umfassende und effektive Überwachungswerkzeuge. Diese visuellen Verfolgungsfunktionen geben Eltern und Arbeitgebern einen Einblick in die Nutzung des Geräts, was fundiertere Entscheidungen und Eingriffe bei Bedarf erleichtert. Sie machen iKeyMonitor zu einer robusten und zuverlässigen digitalen Überwachungslösung.

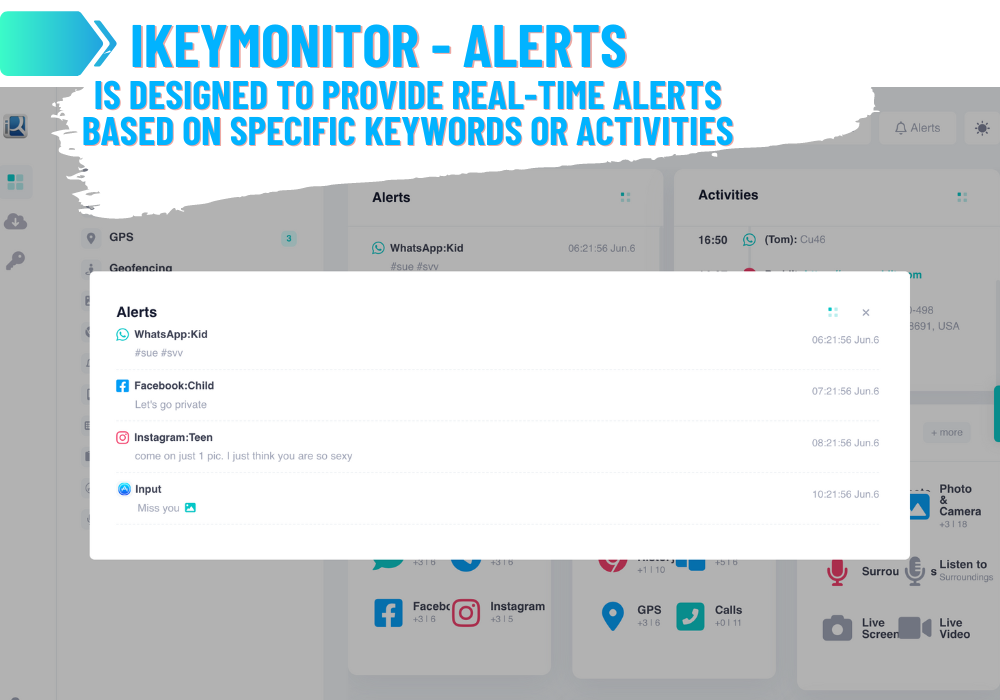

iKeyMonitor Alerts 🚨

Die Warnfunktion des iKeyMonitor wurde entwickelt, um Echtzeitwarnungen auf der Grundlage bestimmter Schlüsselwörter oder Aktivitäten zu liefern. Sie spielt eine wichtige Rolle beim Schutz von Kindern vor schädlichen Inhalten und bei der Sicherstellung der Produktivität von Mitarbeitern in einer Arbeitsumgebung.

Mit der Funktion "Warnwörter" können Sie Folgendes festlegen Schlüsselwortwarnungen. Das bedeutet, dass Sie sofortige Warnmeldungen per E-Mail und Push-Benachrichtigungen erhalten, wenn die Warnschlüsselwörter ausgelöst oder bestimmte Apps auf dem Zielgerät verwendet werden. Hier sind die Möglichkeiten dieser Funktion:

- Kontaktmeldungen: Fügen Sie Alarme hinzu, um die Anrufaktivitäten eines bestimmten Kontakts zu überwachen.

- App Alerts: Stellen Sie Alarme ein, um die Aktivitäten einer bestimmten App zu überwachen.

- Chat-Benachrichtigungen: Erstellen Sie Warnmeldungen, um auf bestimmte Wörter in Chat-Nachrichten zu achten.

- Zwischenablage-Warnungen: Legen Sie Warnungen fest, um nach bestimmten Wörtern in Zwischenablageprotokollen zu suchen.

- E-Mail-Benachrichtigungen: Lassen Sie sich per E-Mail über neue Wörter benachrichtigen.

- Screenshot-Aufnahmen: Erfassen Sie Screenshots anhand der Warnwörter.

- Cloud-Panel-Berichte: Sehen Sie sich den Bericht über die Warnwörter im Cloud-Panel an.

Sind Sie besorgt, dass Ihr Kind auf ungeeignete Online-Inhalte zugreift? Machen Sie sich Sorgen, dass Ihre Mitarbeiter während der Arbeitszeit Zeit vergeuden? Mit iKeyMonitor können Sie sich diese Sorgen ersparen. Fügen Sie einfach die Wörter oder Apps hinzu, die Sie überwachen möchten, und Sie erhalten sofortige Warnmeldungen, wenn diese Wörter oder Apps ausgelöst werden.

Anpassen von Warnmeldungen für eine effektive Überwachung 🛡️

Die Warnfunktion von iKeyMonitor ist besonders hilfreich, wenn es darum geht, das digitale Verhalten von Kindern zu überwachen. Eltern machen sich natürlich Sorgen, wenn ihre Kinder harsche oder beleidigende Worte verwenden, aber Tracking-Apps wie iKeyMonitor können sie beruhigen.

Die Warnfunktion von iKeyMonitor stellt sicher, dass unangemessene Sprache in allen Apps auf dem Zielgerät erkannt wird. Wenn ein markiertes Wort verwendet wird, erhalten Sie eine Benachrichtigung. Die Liste der auslösenden Wörter ist umfassend und umfasst unter anderem Wörter wie "Porno", "hässlich", "blockieren", "Selbstmord", "sterben", "Fettsack", "Treffen", "tot", "Nerd" und "Freak". Auf diese Weise werden Sie über jede potenziell schädliche oder besorgniserregende Kommunikation auf dem Laufenden gehalten.

Die Warnfunktion von iKeyMonitor ist ein leistungsstarkes Werkzeug für eine wachsame und proaktive Überwachung. Sie informiert Sie sofort über alle unangemessenen oder bedenklichen Aktivitäten auf dem Zielgerät und hilft so, die Sicherheit und Produktivität der Gerätebenutzer zu gewährleisten. Mit seinen anpassbaren Warnungen und Echtzeit-Benachrichtigungen trägt iKeyMonitor dazu bei, eine sicherere digitale Umgebung für Kinder und einen produktiveren Arbeitsbereich für Mitarbeiter zu schaffen.

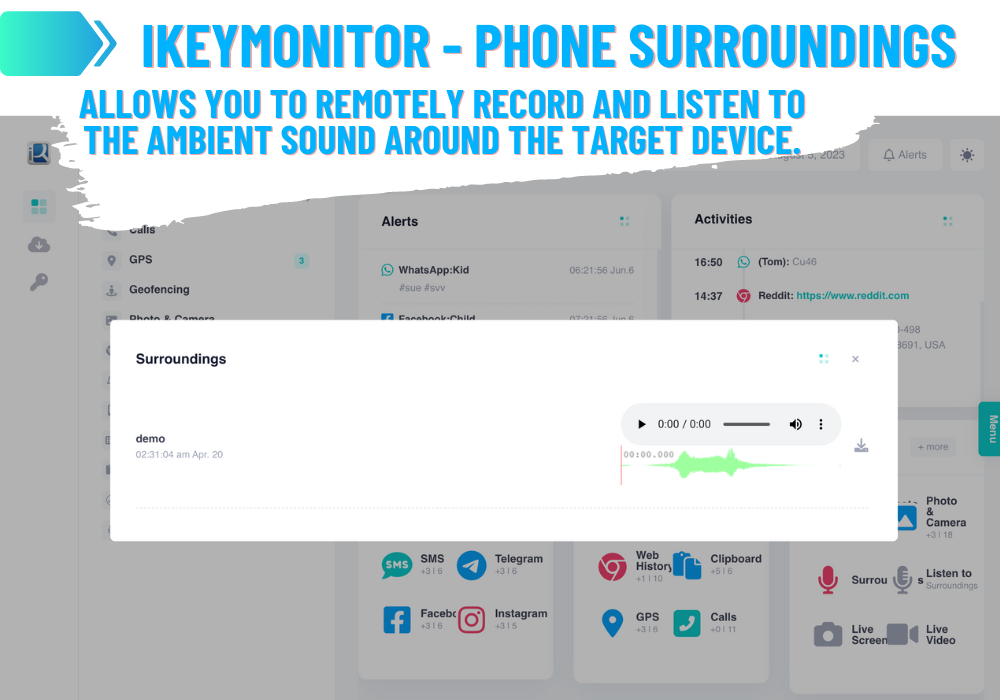

Telefonumgebungen 🎙️

Mit der Umgebungsfunktion des iKeyMonitor können Sie die Umgebungsgeräusche in der Umgebung des Zielgeräts aus der Ferne aufzeichnen und anhören. Dies kann ein leistungsfähiges Werkzeug sein, um eine sichere Umgebung für Ihre Kinder zu gewährleisten oder die Integrität der Mitarbeiter in Ihrem Unternehmen sicherzustellen.

Mit iKeyMonitor können Sie die folgenden Aspekte der Telefonumgebung überwachen:

- Fernüberwachung der Stimme: Erfassen und hören Sie die Geräusche in der Umgebung des Zielgeräts aus der Ferne.

- Diskrete Aufnahme: Zeichnen Sie die Umgebung auf, ohne den Benutzer des Geräts zu alarmieren oder zu stören.

- Online-Fernzugriff: Zugriff und Überwachung der Telefonumgebung aus der Ferne über das Internet.

- Live Surrounding: Hören Sie sich die Umgebungsgeräusche um das Gerät herum live an.

Diese Funktion hebt iKeyMonitor von vielen anderen Spionage-Apps ab. Egal, ob Sie neugierig auf die sozialen Kreise Ihres Kindes sind, Mitarbeiter verdächtigen, unangemessenen Klatsch von sich zu geben, oder besorgt über Kommentare sind, die in Ihrer Abwesenheit über Sie gemacht werden, iKeyMonitor bietet eine All-in-One-Lösung.

Echtzeit-Überwachung 🔍.

Wenn Sie wissen möchten, worüber Ihre Kinder sprechen, wenn Sie nicht in der Nähe sind, können Sie iKeyMonitor verwenden, um die Umgebung des Telefons aufzuzeichnen. Wenn Gespräche in der Nähe des Geräts stattfinden, zeichnet iKeyMonitor diese Stimmen oder Gespräche auf und lädt sie auf Ihr Online-Benutzerkonto hoch. So können Sie bequem nachvollziehen, worüber Ihre Kinder sprechen.

Spionage-Apps können zwar nützlich sein, um geliebte Menschen zu schützen oder Ihr Unternehmen zu sichern, aber es ist wichtig, die Privatsphäre zu respektieren. Es geht nicht darum, den Zielnutzer zu unterschätzen oder ihm zu misstrauen, sondern darum, seine Sicherheit und Integrität zu gewährleisten.

Erfassen von Offline-Gesprächen 🗣️

Während es für jemanden leicht ist, bei Anrufen oder in den sozialen Medien saubere Gespräche zu führen, können seine Gespräche im wirklichen Leben ein anderes Bild ergeben. Daher ist die Surroundings-Funktion ein nützliches Werkzeug, um die Sprache und den Inhalt von Offline-Gesprächen zu bewerten.

Wenn Sie die Funktion "Umgebungsgeräusche" in iKeyMonitor aufrufen und "Live-Umgebungsgeräusche aufnehmen" auswählen, aktiviert die App das Mikrofon des Zielgeräts aus der Ferne. Innerhalb von 5 Minuten beginnt sie mit der Aufnahme der Umgebungsgeräusche.

Sobald die Aufzeichnung abgeschlossen ist, können Sie sie anhören und zur späteren Verwendung herunterladen. Sie können sogar regelmäßige Aufzeichnungen für bestimmte Zeiträume planen.

Die Surrounding-Funktion des iKeyMonitor bietet eine aufschlussreiche Dimension für die digitale Überwachung. Durch die Möglichkeit, Offline-Gespräche zu erfassen und zu überprüfen, erweitert sie Ihre Möglichkeiten, ein sicheres Umfeld für Kinder oder einen integritätsorientierten Arbeitsplatz zu gewährleisten. Diese Funktion arbeitet diskret und ist damit ein effektives Werkzeug für ein umfassendes Verständnis der Aktivitäten des Zielgerätebenutzers.

Kontakte 📒.

Die Funktion "Kontakte" des iKeyMonitor hilft Ihnen dabei, die Telefonkontakte Ihres Kindes in der Cloud zu sichern. Damit können Sie die Kontaktlisten Ihrer Kinder auswerten und sie so vor gefährlichen Personen schützen.

Mit der Funktion zur Sicherung von Kontakten können Sie diese überwachen:

- Namen der Kontaktpersonen: Überprüfen Sie die in der Kontaktliste gespeicherten Namen.

- Telefonnummern: Überwachen Sie die mit den Kontakten verbundenen Telefonnummern.

- E-Mail-Adressen: Überprüfen Sie die E-Mail-Adressen der Kontakte.

Anhand dieser Kontaktprotokolle können Sie feststellen, ob Ihre Kinder häufig mit potenziell gefährlichen Personen wie Raubtieren, Drogendealern oder anderen Personen mit bösen Absichten in Kontakt treten. Außerdem können Sie damit Mitarbeiter identifizieren, die ihre Arbeitszeit mit privaten Anrufen missbrauchen oder versuchen, sensible Geschäftsinformationen an Konkurrenten weiterzugeben.

Sicherheitsvorkehrungen 🛡️

Es ist schwierig, sich über die wahren Absichten aller Personen in der Kontaktliste Ihres Kindes sicher zu sein. Mit der Verbreitung der sozialen Medien ist es üblich, neue Leute online kennenzulernen. Leider zeigt nicht jeder online sein wahres Gesicht. Oft verbergen sich böse Absichten hinter einem angenehmen Äußeren.

Die Verantwortung für den Schutz Ihrer Kinder vor potenziellen Gefahren liegt auf Ihren Schultern, und dies kann durch die Verfolgung der auf ihren Smartphones gespeicherten Kontakte unterstützt werden. Mit iKeyMonitor können Sie ihre Kontaktliste genau überprüfen und verdächtige Kontakte mit ihnen besprechen.

Die Funktion "Kontakte" in iKeyMonitor bietet Ihnen ein wertvolles Werkzeug, um Ihre Kinder vor potenziellen Gefahren zu schützen. Durch die Möglichkeit, die Kontakte zu überwachen und zu überprüfen, können Sie Interaktionen mit potenziell gefährlichen Personen verhindern. Diese Funktion hilft auch bei der Aufrechterhaltung eines professionellen Umfelds am Arbeitsplatz, indem sie Mitarbeiter aufspürt, die die Arbeitszeit missbrauchen oder versuchen, Geschäftsinformationen zu kompromittieren.

Neben den Kontakten können Sie mit iKeyMonitor auch andere Aspekte des Zieltelefons im Auge behalten. Es umfasst die Verfolgung von:

- Kalender: Überwachen Sie wichtige Daten, Termine und Ereignisse.

- Mahnungen: Behalten Sie die auf dem Zielgerät eingestellten Erinnerungen im Auge.

- Anmerkungen: Überprüfen Sie alle auf dem Telefon gespeicherten Notizen.

- Sprachnotizen: Hören Sie sich alle auf dem Gerät aufgezeichneten Sprachnotizen an.

- WiFi-Geschichte: Behalten Sie den Überblick über die WiFi-Netzwerke, mit denen sich das Gerät verbindet.

Dieser umfassende Überwachungsansatz ermöglicht ein tiefgehendes Verständnis der Aktivitäten und Interaktionen des Nutzers.

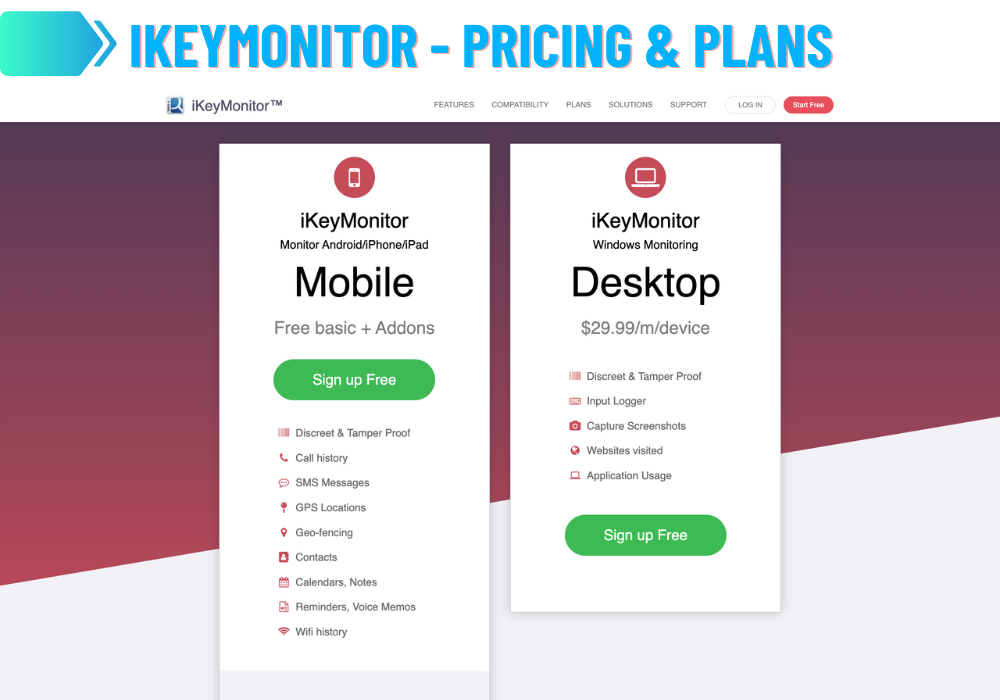

Wie viel kostet iKeyMonitor? 💰

iKeyMonitor bietet seinen Nutzern zwei Pläne an, je nachdem, welches Gerät sie überwachen möchten: einen für mobile Geräte (Android, iPhone, iPad), und eine für Desktops (Windows und Mac).

Plan zur mobilen Überwachung 📱.

Der Plan für die mobile Überwachung hat eine einzigartige Preisstruktur. Sie können kostenlos mit den Grundfunktionen beginnen und bei Bedarf erweiterte Funktionen hinzufügen.

Der kostenlose Basisplan umfasst Funktionen wie:

- Anrufverlauf

- SMS-Nachrichten

- GPS-Standorte

- Geo-fencing

- Kontakte

- Kalender, Notizen

- Mahnungen, Sprachnotizen

- Wifi Geschichte

Wenn Sie auf erweiterte Funktionen zugreifen möchten, können Sie sich für Add-ons entscheiden. Dies gibt Ihnen die Flexibilität, nur die Funktionen zu wählen, die Sie benötigen, ohne für Extras zu bezahlen, die Sie nicht nutzen werden. Die Kosten für diese Add-Ons belaufen sich auf $9,99 für eine dreitägige Testphase, nach der Sie sich für ein Abonnement von $16,66 pro Monat entscheiden können.

Desktop-Monitoring-Plan 💻.

Der Plan zur Desktop-Überwachung ist für Benutzer gedacht, die die Aktivitäten auf Windows oder Mac überwachen möchten. Computer. Dieser Tarif kostet nur $29,99 pro Gerät und Monat. Er bietet Funktionen wie:

- Eingabe Logger

- Screenshots einfangen

- Besuchte Websites

- Anwendung Verwendung

Im Gegensatz zum mobilen Plan gibt es für den Desktop-Überwachungstarif keine kostenlose Option.

Mit diesen Angeboten zielt iKeyMonitor darauf ab, vielseitige und umfassende Lösungen bereitzustellen, die den unterschiedlichsten Bedürfnissen gerecht werden, ganz gleich, ob Sie ein besorgtes Elternteil sind oder ein Arbeitgeber, der die Nutzung von Firmengeräten überwachen muss.

👉 Häufig gestellte Fragen (FAQs) 🙋

Schlussfolgerung

In der weiten Landschaft der digitalen Überwachungstools ist iKeyMonitor eine zuverlässige und praktische Lösung. Trotz einiger kleinerer Nachteile wie dem Fehlen eines Webverlaufs und einer App-Blockierung für nicht gerootete Geräte und dem Fehlen einer Bildschirmzeitfunktion ist die Leistung der App lobenswert. Die stärksten Stärken der App sind die Funktionen Fotos, Screenshots, Zwischenablage und Keylogger Funktionalitäten, die in unserem Test alle eindrucksvoll funktionierten.

Auch wenn einige Aspekte von iKeyMonitor noch verbesserungswürdig sind, so ist es doch insgesamt eine brauchbare Spyware-Option, vor allem, wenn man bedenkt, dass es mit einem kostenlosen Plan geliefert wird. Die fortschrittlichen Funktionen, die Benutzerfreundlichkeit und die Erschwinglichkeit unterstreichen seinen Wert.

Zusammenfassend lässt sich sagen, dass die vielfältigen Funktionen und die beeindruckende Leistung des iKeyMonitor es zu einem robusten Überwachungsinstrument machen. Ob Sie nun ein besorgter Elternteil oder ein Arbeitgeber sind, es ist eine ausgezeichnete Wahl, um die Sicherheit und Produktivität Ihrer Angehörigen oder Mitarbeiter zu gewährleisten. Denken Sie jedoch immer daran, solche Tools auf ethische Weise und innerhalb der gesetzlichen Grenzen zu nutzen.